Люди часто пишут нам о сайтах, которые блокируют вставку (копипаст) пароля. Почему сайты это делают? Обычно, о причинах молчат, а когда не молчат, то говорят о «безопасности». Но мы думаем, что подобная практика наоборот, снижает уровень безопасности. Мы считаем, что клиентам нужно позволять вставлять пароли, и именно такой подход будет способствовать усилению безопасности.

Никто не знает откуда это пошло

Никто не знает, с чего всё началось. Никто не ссылался на какую-нибудь бумажку, правило, RFC, или что-то еще, что объяснило бы эту практику. Мы думаем, что это одна из тех «лучших практик», которая пригодилась только однажды. Но на сегодняшний день, если смотреть объективно, смысла в ее применении нет.

Так почему же вставка пароля — правильный подход?

Основная причина того, почему копипаст пароля может улучшить безопасность заключается в том, что это помогает снизить «парольную перегрузку». Вставка пароля позволяет веб-формам работать с менеджерами паролей. Менеджеры паролей — это программы, которые подбирают, сохраняют, и вводят пароли в онлайн-формы за вас. Менеджеры паролей полезны потому, что они:

- Позволяют вам иметь разные пароли для разных веб-сайтов

- Улучшают вашу продуктивность, предотвращая допущение ошибок при авторизации

- Упрощают применение длинных, сложных паролей

Заметка: несмотря на то, что менеджеры паролей способны предложить лучшую защиту, чем, например, хранение паролей на обычной бумаге или в файле на компьютере — они не решат всех проблем.

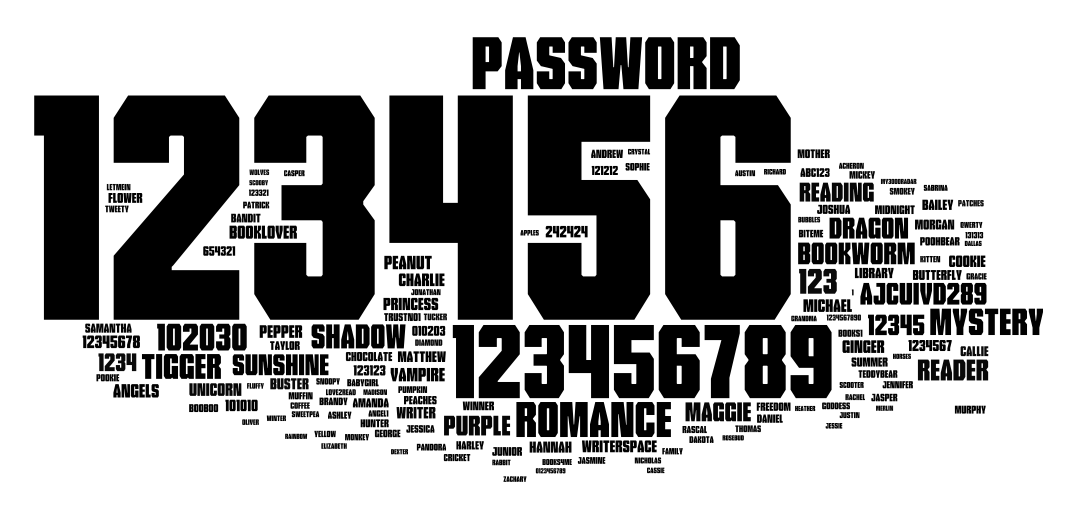

Представьте, что у вас нет менеджера паролей, или, даже, того файла, в который вы их записываете. Вы просто не сможете запомнить все пароли. Чтобы справиться в этой ситуации, вам придется апеллировать к таким, не самым лучшим вариантам:

- Повторно использовать один и тот же пароль на разных сайтах

- Выбирать очень простой (а, следовательно, легкий для подбора) пароль

- Записывать пароли там, где их просто обнаружить (например, на бумаге для заметок, которую вы, затем, прикрепите к экрану)

Поэтому, как мы с читаем, запрет на копипаст пароля — это плохо. Преимущества реализации такого подхода перевешивают его недостатки.

Почему неправильно запрещать вставку пароля

Существуют и другие причины, оправдывающие запрет копипаста пароля. То небольшое количество вводящей в заблуждение правды, которое в них заложено, может звучать убедительно. Вот, почему эти причины не верны.

Обоснование 1: копипаст пароля позволяет использовать метод полного перебора

Возможность копипаста пароля представляет из себя уязвимость, при которой вредоносное ПО или страницы, могут неоднократно вставлять в поле пароля разные его комбинации до тех пор, пока он не будет взломан.

Это правда, но, также, правда и то, что существуют другие способы применения перебора (например, через API), которые очень просто организовать, и при этом, они работают намного быстрее.

Обоснование 2: если для вставки пароля использовать менеджер, то пользователь рискует его забыть, из-за недостатка практики его непосредственного ввода

В принципе, это так. Чем чаще вы что-то используете, тем проще это делать в следующий раз.

Но в реальности, люди не вводят пароли по нескольку раз в день. А это значит, что у них все равно нет времени практиковаться, и, как следствие, возможности запомнить пароль. Это обоснование верно только в случае, если предположить, что пользователи всегда должны пытаться запоминать свои пароли, а это далеко не всегда так.

Также, существуют случаи, когда людям приходится вводить пароль настолько часто, что они не смогут его забыть, даже если захотят, и его постоянный ввод может превратиться в очень утомительное занятие. В этом случае, менеджер паролей играет роль костыля, на который такие пользователи могли бы опереться, но запрет на вставку пароля отнимает и его.

Обоснование 3: пароли остаются в буфере обмена

Когда кто-то что-то копипастит, скопированный контент сохраняется в буфере обмена, из которого он может быть вставлен столько раз, сколько это необходимо. У любого программного обеспечения, установленного на компьютере, как и у пользователя, есть к нему доступ. Когда в буфер обмена попадает что-то еще, содержащаяся там информация уничтожается.

Большинство менеджеров паролей хранит пароли в буфере обмена. Возможный риск заключается в том, что злоумышленник сможет украсть их до того, как они будут стерты из буфера.

Это превращается в еще большую угрозу, если вы копируете пароль вручную, из документа. Есть риск, что вы не почистите буфер. Хотя это не такая уж и проблема, потому, что:

- Большинство менеджеров паролей чистят буфер сразу, после вставки пароля, а некоторые вообще не используют буфер, предпочитая ввод пароля посредством виртуальной клавиатуры.

- Веб браузер «Internet Explorer 6» позволяет злобным веб-страницам копировать ваш буфер обмена, но вряд ли кто-то до сих пор использует этот браузер.

- Вирусы, содержащиеся на вашем компьютере, могут считывать буфер обмена, и красть пароли. Но это, тем не менее, не причина блокировать копипаст; если ваш компьютер заражен вирусами, то ему вообще не стоит доверять. Вирусы, копирующие буфер обмена, почти всегда, также, копируют каждую букву и каждый символ, набранные на компьютере, включая ваши пароли. Они украдут их независимо от того, содержатся они в буфере, или нет.